🛡️ A Ameaça do Q-Day: O Fim da Criptografia Tradicional 📉 O Relógio Está Correndo para a Segurança Digital Criptografia Pós-Quântica: No ecossistema tecnológico de…

Este é o Boletim de Inteligência do Yassutaro Security. Uma curadoria executiva das ameaças e incidentes mais críticos registrados nas últimas horas. 🌐 Google Cloud…

Este é o Boletim de Inteligência do Yassutaro Security. Uma curadoria executiva das ameaças e incidentes mais críticos registrados nas últimas horas. 🌐 CVE-2025-0282: Ameaça…

O primeiro adicionais maliciosos do Outlook detectado no mundo é um exemplo de como os ataques de supply chain podem ser usados para roubar credenciais e outros dados sensíveis.

APT36 e SideCopy lançam campanhas maliciosas para comprometer ambientes Windows e Linux com trojans de acesso remoto capazes de roubar dados sensíveis e garantir acesso contínuo às máquinas infectadas.

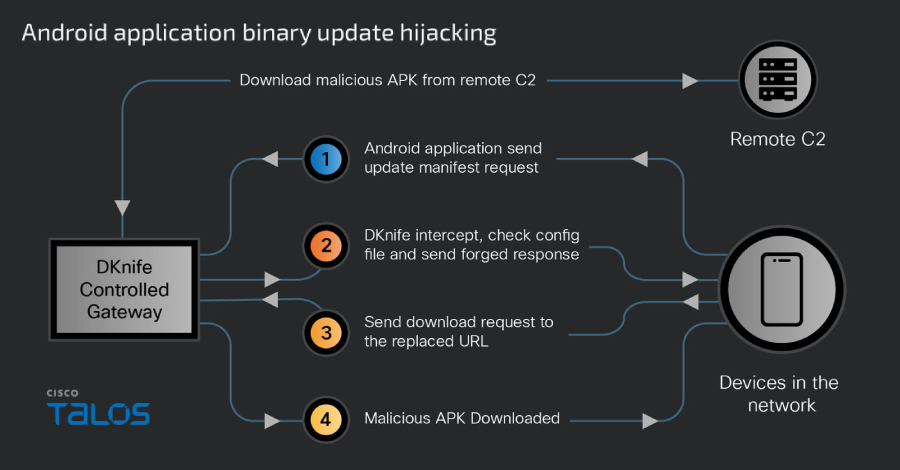

Descubra mais sobre o framework DKnife, uma ameaça cibernética ligada à China que pode roubar credenciais e entregar malware.

🚀 A Ascensão da Segurança em Nuvem na Infraestrutura Moderna 🌐 O Novo Paradigma da Proteção Digital No cenário tecnológico de 2026, a infraestrutura de…

🔐 A Nova Era da Proteção Digital com Blockchain Vivemos uma era em que a blockchain desponta como uma das mais promissoras tecnologias de proteção…

📶 Wi-Fi Público e os Riscos Invisíveis O wi-fi público está presente em cafés, shoppings, aeroportos, hotéis e até mesmo em praças públicas. Apesar de…

🚨 Compreendendo o Vazamento de Dados O termo vazamento de dados, conhecido globalmente como data breach, refere-se ao incidente em que informações sensíveis, protegidas ou…

🧨 O que é RaaS e por que ele se tornou mais perigoso em 2025 O modelo Ransomware como Serviço (RaaS) representa a evolução mais…

🔍 Compreendendo o XDR: A Nova Era da Detecção e Resposta Estendida Nos últimos anos, a segurança cibernética evoluiu drasticamente, e um dos marcos mais…