A CISA ordenou que as agências civis executivas removam dispositivos de rede que não recebem mais atualizações de segurança

Um ataque de cadeia de suprimentos no dYdX comprometeu pacotes npm e PyPI, permitindo o roubo de credenciais de carteira e execução de código remoto.

O modelo de linguagem avançado Claude Opus 4.6, da Anthropic, encontrou mais de 500 vulnerabilidades de alta gravidade em bibliotecas open-source, incluindo Ghostscript, OpenSC e CGIF.

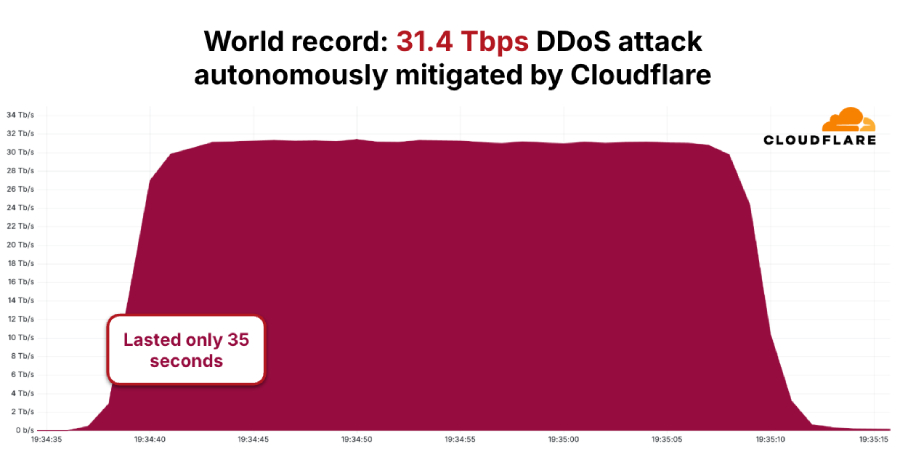

AISURU/Kimwolf é um botnet que atingiu um recorde de 31,4 Tbps em um ataque DDoS que durou apenas 35 segundos. Saiba mais sobre como se proteger.

Resumo Crítico: Uma nova vulnerabilidade de segurança crítica foi descoberta no n8n, uma plataforma de automação de fluxo de trabalho, que, se explorada com…

Descobrindo Identidades Escuras: Uma Abordagem Inovadora para Governar Usuários e Acessos As ferramentas de gerenciamento de identidades e acesso foram projetadas para governar usuários e…

🚀 A Ascensão da Segurança em Nuvem na Infraestrutura Moderna 🌐 O Novo Paradigma da Proteção Digital No cenário tecnológico de 2026, a infraestrutura de…

🔐 A Nova Era da Proteção Digital com Blockchain Vivemos uma era em que a blockchain desponta como uma das mais promissoras tecnologias de proteção…

🧠 RAG: A Arquitetura que Está Transformando a Inteligência Artificial O termo RAG, sigla para Retrieval-Augmented Generation, representa uma das evoluções mais importantes na forma…

INTERPOL Prende 574 na África Uma operação policial coordenada pela INTERPOL resultou na recuperação de US$ 3 milhões e na prisão de 574 suspeitos por…

Extensões Roubam Senhas Secretamente Pesquisadores de segurança cibernética descobriram duas extensões maliciosas para o Google Chrome com o mesmo nome e publicadas pelo mesmo desenvolvedor,…

🧠 O Que é um Data Lake e Por Que Está Dominando o Armazenamento de Dados? O termo Data Lake vem ganhando destaque no universo…