Este é o Boletim de Inteligência do Yassutaro Security. Uma curadoria executiva das ameaças e incidentes mais críticos registrados nas últimas horas.

🌐 Vulnerabilidade no Meio Oriente

Resumo da Ameaça

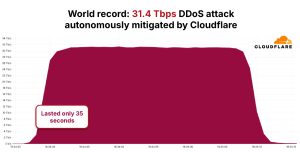

Os pesquisadores de segurança cibernética alertaram sobre um aumento significativo de atividades de hacktivistas retaliatórias após a campanha militar coordenada entre os EUA e Israel contra o Irã, codenominada Epic Fury e Roaring Lion. Duas grupos, Keymous+ e DieNet, estão por trás de cerca de 70% de todas as atividades de ataque entre 28 de fevereiro e 2 de março.

Impacto e Mitigação

Organizações em Israel, EUA e países aliados devem estar preparadas para enfrentar ataques diretos ou indiretos, especialmente nos setores de governo, infraestrutura crítica, defesa, serviços financeiros, acadêmicos e mídia. Para mitigar o risco, é recomendado que as organizações ativem monitoramento contínuo, atualizem sinais de inteligência de ameaças, reduzam a superfície de ataque externa, realizem revisões de exposição completa de ativos conectados e validem a segmentação adequada entre redes de tecnologia da informação e tecnologia operacional.

Fonte de Referência: thehackernews.com.

Curadoria e Adaptação: Redação Yassutaro Security.

🌐 Windows Recovery Environment (WinRE) Vulnerabilidade

Resumo da Ameaça

Microsoft liberou a atualização KB5075039 do Windows Recovery Environment para Windows 10 para corrigir um problema que impediu alguns usuários de acessar o ambiente de recuperação. A vulnerabilidade afeta a capacidade do Windows Recovery Environment (WinRE) de iniciar com sucesso após a instalação da atualização KB5068164, liberada em outubro de 2025.

Impacto e Mitigação

O impacto da vulnerabilidade é a impossibilidade de iniciar o ambiente de recuperação do Windows, o que pode dificultar a resolução de problemas e a remoção de malware. A mitigação consiste em instalar a atualização KB5075039 e garantir que a partição do WinRE tenha pelo menos 256MB de tamanho. Se a partição não atender a este requisito, é necessário aumentar o tamanho da partição antes de instalar a atualização.

Fonte de Referência: bleepingcomputer.com.

Curadoria e Adaptação: Redação Yassutaro Security.

📱 Coruna (CryptoWaters)

Resumo da Ameaça

Google identificou um kit de exploração chamado Coruna (também conhecido como CryptoWaters) que visa modelos de iPhone da Apple executando versões do iOS entre 13.0 e 17.2.1. O kit de exploração conta com cinco cadeias de exploração de iOS completas e um total de 23 exploits. Ele não é eficaz contra a última versão do iOS.

Impacto e Mitigação

O Coruna é considerado um dos exemplos mais significativos de capacidades de espionagem sofisticadas proliferando de fornecedores de vigilância comercial para atores estatais e operações criminosas em massa. Para contrariar a ameaça, os usuários de iPhone são aconselhados a manter seus dispositivos atualizados e habilitar o Modo de Bloqueio para uma segurança aprimorada.

Fonte de Referência: thehackernews.com.

Curadoria e Adaptação: Redação Yassutaro Security.

🌐 CVE-2026-28289: Vulnerabilidade de Execução de Código Remoto no FreeScout

Resumo da Ameaça

A vulnerabilidade de máximo nível CVE-2026-28289 no plataforma de ajuda ao cliente FreeScout permite que os hackers executem código remoto sem interação ou autenticação do usuário. A falha é rastreada como CVE-2026-28289 e contorna uma correção para outra vulnerabilidade de execução de código remoto (RCE) (CVE-2026-27636) que pode ser explorada por usuários autenticados com permissões de upload.

Impacto e Mitigação

Os pesquisadores da OX Security afirmam que um atacante pode explorar a nova vulnerabilidade enviando um e-mail personalizado para qualquer endereço configurado no FreeScout. A correção tentou bloquear uploads de arquivos perigosos modificando os nomes de arquivos com extensões restritas ou aqueles que começam com um ponto.

No entanto, a equipe de pesquisa da OX descobriu que um caractere de espaço zero (Unicode U+200B) pode ser colocado antes do nome do arquivo para contornar a validação de mecanismo recentemente introduzido, pois o caractere não é tratado como conteúdo visível. O processamento subsequente remove esse caractere, permitindo que o arquivo seja salvo como um arquivo de ponto, e, portanto, ainda desencadeie a exploração de CVE-2026-27636, contornando as verificações de segurança mais recentes.

Além disso, CVE-2026-28289 pode ser ativado por uma ata de e-mail maliciosa entregue a uma caixa de correio configurada no FreeScout, os pesquisadores dizem. O programa armazena a ata no “/storage/attachment/…,” permitindo que o atacante acesse o payload carregado através da interface web e execute comandos no servidor sem autenticação ou interação do usuário, tornando-se uma vulnerabilidade zero-clique.

A equipe de desenvolvimento do FreeScout recomenda que os usuários atualizem para a versão 1.8.207, que contém a correção para CVE-2026-28289. Além disso, é recomendado desabilitar a configuração “AllowOverrideAll” no Apache no servidor do FreeScout, mesmo quando na versão 1.8.207.

Fonte de Referência: bleepingcomputer.com.

Curadoria e Adaptação: Redação Yassutaro Security.

🕵️ Deanonimização com LLMs: Uma Ameaça à Anonimidade Online

Resumo da Ameaça

Um estudo recente da ETH Zurich demonstrou que os Large Language Models (LLMs) podem combinar informações de diferentes fontes na internet para identificar a pessoa por trás de contas anônimas em plataformas online. Os LLMs foram capazes de re-identificar 9 de 125 candidatos, muitas vezes apenas com uma resumo da perfil e uma pergunta para identificar o usuário. Isso indica que os LLMs podem alterar a forma como a anonimidade é protegida online.

Impacto e Mitigação

A capacidade de LLMs de deanonimizar pessoas online pode ter impactos significativos em diferentes setores, incluindo a segurança cibernética, a privacidade e a liberdade de expressão. A facilidade com que os LLMs podem combinar informações de diferentes fontes pode tornar mais difícil para as pessoas manter a anonimidade online. Além disso, a capacidade de LLMs de realizar investigações automatizadas pode tornar mais fácil para governos, empresas e indivíduos identificar e perseguir pessoas online.

Para mitigar essa ameaça, é importante que as pessoas sejam conscientes dos riscos associados à anonimidade online e tomem medidas para proteger sua privacidade. Isso pode incluir usar técnicas de criptografia, evitar compartilhar informações pessoais online e usar ferramentas de segurança para proteger suas contas. Além disso, é importante que as empresas e governos desenvolvam políticas e regulamentações para proteger a privacidade e a segurança online.

Fonte de Referência: cyberscoop.com.

Curadoria e Adaptação: Redação Yassutaro Security.